Solutions Zero Trust

Commencez votre parcours Zero Trust avec des identités résistantes à l’hameçonnage, et des connexions et des données sécurisées.

Qu’est-ce que le cadre Zero Trust ?

Les organisations qui adoptent le modèle Zero Trust partent du principe que chaque connexion, appareil et utilisateur constitue une menace pour la cybersécurité. En éliminant cette confiance implicite, le modèle Zero Trust préconise une politique de sécurité dans laquelle personne n’est intrinsèquement considéré comme sûr, quel que soit son rôle ou sa responsabilité.

L’adoption d’une approche Zero Trust renforce la sécurité des données sans compromettre l’expérience de l’utilisateur. Et grâce à la suite de solutions d’authentification et d’accès sécurisé d’Entrust, vous pouvez protéger les données sensibles des accès et des expositions non autorisés.

Découvrez nos solutions Zero Trust

Entrust aide les organisations à établir un cadre de confiance zéro robuste grâce à un portefeuille complet de solutions de sécurité qui permet de sécuriser les identités, les appareils, les applications, les réseaux et les données.

Identités résistantes à l'hameçonnage

Activez les identités haute sécurité avec l’authentification multifactorielle (MFA) résistante à l’hameçonnage, y compris l’authentification sans mot de passe basée sur des certificats, pour vous protéger contre les attaques de prise de contrôle de compte à distance (ATO).

Connexions sécurisées

Établir une identité forte, un chiffrement de bout en bout et un contrôle d'accès aux réseaux micro-segmentés.

Sécurisation des données

Assurez la confidentialité, l’intégrité et l’accès sécurisé aux données critiques tout en simplifiant le respect de la réglementation en matière de sécurité.

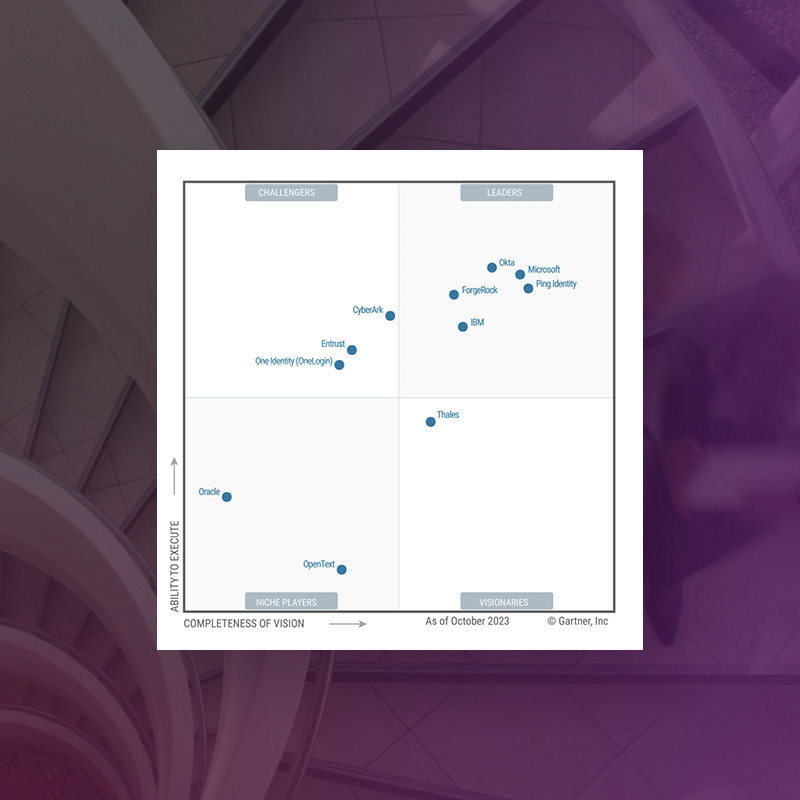

Entrust reconnu comme challenger pour la gestion des accès

Dans son Magic Quadrant™ de 2023 sur la gestion des accès, Gartner® a reconnu la capacité d’exécution et l’exhaustivité de la vision d’Entrust en nous nommant comme challenger.

Quel est votre niveau de maturité Zero Trust ?

Où en est votre organisation par rapport à la recommandation relative au cadre de sécurité Zero Trust de la CISA ? Répondez à quelques questions rapides pour le savoir.

Éléments clés du cadre Zero Trust

Trois principes Zero Trust font partie intégrante de cette politique de sécurité unique.

Violation présumée

Une architecture Zero Trust part du principe que les violations de données sont inévitables. Il est alors important de minimiser la surface d’attaque grâce à la microsegmentation, au chiffrement et aux politiques de contrôle d’accès conditionnel.

Authentification continue

À l’opposé d’une confiance implicite, le modèle Zero Trust exige que votre équipe de sécurité autorise tous les utilisateurs en fonction de leur identité, de leur localisation, de leur appareil, de la classification des données et d’autres variables. Après une analyse contextuelle, l’utilisateur est soit autorisé à accéder au site, soit invité à fournir des informations complémentaires, soit bloqué.

Accès selon le principe du moindre privilège

Les informations d’identification sont à l’origine de nombreux incidents de cybersécurité. Le cadre préconise de définir les privilèges d’accès en fonction du rôle et des responsabilités de l’utilisateur. Les entités ne sont autorisées à utiliser que les ressources essentielles à leur travail, ni plus ni moins.

Produits phares

Identity as a Service (IDaaS)

Solution de gestion des identités et des accès (IAM) basée dans le cloud avec authentification multifactorielle (MFA), accès sans mot de passe basé sur des informations d’identification et authentification unique (SSO).

PKI as a Service

Une PKI hautement sécurisée, rapide à déployer, évolutive à la demande et s’exécutant là où vous travaillez.

Entrust KeyControl

Gérez les clés et les codes secrets cryptographiques avec des vaults décentralisés et un tableau de bord complet de gestion de la conformité pour les politiques et les réglementations en matière de sécurité.

Certificats numériques

Faites confiance à nos solutions de certificats numériques et à nos services de gestion du cycle de vie des certificats pour des identités fiables et la sécurité des transactions.

Modules matériels de sécurité (HSM)

Nos solutions cryptographiques protègent non seulement vos données, mais aussi les technologies émergentes : cloud, IoT, Blockchains et paiements numériques.

Notre impact

d’identités des employés et des consommateurs sont protégés par Entrust.

de nos clients déclarent qu’ils recommanderaient Entrust Identity à d’autres personnes.

ans d’expertise en identité numérique et plus de 50 ans d’innovation en sécurité.

Mise en œuvre du Zero Trust

Démarrez votre parcours Zero Trust du bon pied avec l’aide des experts d’Entrust.

Avantages et fonctionnalités de la solution Zero Trust

Surface d’attaque réduite

Une stratégie Zero Trust peut aider les organisations à vérifier les identités et à sécuriser les données. Les solutions parées à l’informatique post-quantique vous aident à protéger les données, les applications et les transactions sensibles contre les menaces.

Croissance et productivité

Favorisez la croissance de l’entreprise sans compromettre la sécurité. Nous vous aidons à adopter une approche Zero Trust innovante, conçue pour sécuriser les données dans des environnements multi-cloud, hybrides et sur site.

Main-d’œuvre hybride sécurisée

Réduisez le risque de prise de contrôle de compte (ATO) et les menaces internes pour permettre à une main-d’œuvre hybride de travailler en toute sécurité de n’importe où sur n’importe quel appareil.

Écosystème intégré

Mettez en œuvre les meilleures solutions de cybersécurité de leur catégorie qui peuvent facilement s’intégrer à un écosystème de partenaires complet afin de fournir une couverture complète pour une stratégie Zero Trust optimale.

Identités protégées

Construisez une base solide avec prise en charge de la gestion complète du cycle de vie des identités pour les utilisateurs, les appareils, les applications et les charges de travail.

Chiffrement de bout en bout

Établissez un chiffrement de bout en bout pour sécuriser l’accès et les communications entre les appareils, les réseaux et les services cloud, tout en préparant votre environnement pour l’avenir grâce à des solutions prêtes à l’emploi.

Prise en charge multi-cloud

Les solutions Entrust s’intègrent à une grande variété de fournisseurs de services cloud et de partenaires technologiques pour fournir un accès sécurisé aux machines virtuelles, aux conteneurs et aux environnements et charges de travail multi-cloud.

Gestion des modèles

Surveillez et appliquez la conformité aux politiques légales, sectorielles et organisationnelles, et effectuez des contrôles annuels d’intégrité et de conformité pour évaluer votre progression dans le parcours Zero Trust.

Vérifier l’intégrité du code

Confirmez que l’intégrité des logiciels et d’autres codes n’a pas été altérée et authentifiez l’identité d’un éditeur de logiciels.

Ressources connexes

Mise en œuvre du modèle Zero Trust dans le monde entier

Points clés d’une enquête mondiale menée auprès de décideurs en matière de cybersécurité aux États-Unis, en Europe et en Asie-Pacifique.

Les clés de la transition vers le Zero Trust

Entrust et IDC ont interrogé plus de 300 décideurs en matière de cybersécurité sur leur adoption de stratégies Zero Trust.

Entrust reconnu comme challenger pour la gestion des accès dans le Magic Quadrant™ 2023 de Gartner®

Découvrez pourquoi Entrust a été cité dans le rapport Magic Quadrant.

Déployer le Zero Trust dans les écosystèmes où les appareils sont plus nombreux que les humains

Découvrez la puissance de la technologie centrée sur l’identité.

Le rôle critique de CLM pour Zero Trust aujourd’hui et PQ demain

Découvrez pourquoi CLM est essentiel pour l’avenir de votre entreprise.

Progresser dans le modèle de maturité Zero Trust

Nous dévoilons le secret d’une stratégie Zero Trust réussie.

Identity pour la main d’œuvre

Découvrez comment notre solution de gestion des identités et des accès peut rendre votre personnel plus sûr et plus productif.

Déployer la sécurité Zero Trust dès aujourd’hui

Sécurisez vos données sensibles et protégez vos actifs grâce à un portefeuille essentiel de solutions Zero Trust.

Remplissez le formulaire pour être contacté par l’un de nos experts Zero Trust.